安全設備管理實驗報告 TMG防火墻與Web服務器配置及驗證

一、實驗概述

本實驗旨在通過配置一臺TMG(Microsoft Threat Management Gateway)防火墻和一臺運行Web服務的虛擬機,以實踐網(wǎng)絡安全設備管理的關鍵技能。實驗模擬真實網(wǎng)絡環(huán)境,要求完成防火墻策略設置、Web服務器發(fā)布及訪問控制等任務,并提交包含關鍵步驟、配置命令及驗證結(jié)果的電子版實驗報告。實驗拓撲結(jié)構包括:TMG防火墻作為邊緣安全設備,連接外部網(wǎng)絡(Internet模擬)和內(nèi)部網(wǎng)絡;Web服務器虛擬機位于內(nèi)部網(wǎng)絡,通過防火墻發(fā)布服務;客戶端用于測試訪問。硬件環(huán)境為物理主機或虛擬化平臺(如VMware或Hyper-V),軟件包括Windows Server操作系統(tǒng)、TMG防火墻軟件及IIS Web服務。

二、實驗步驟與配置命令

- 網(wǎng)絡拓撲搭建:在虛擬化平臺中創(chuàng)建三臺虛擬機,分別安裝TMG防火墻(雙網(wǎng)卡配置:一張連接外部網(wǎng)絡,一張連接內(nèi)部網(wǎng)絡)、Web服務器(單網(wǎng)卡連接內(nèi)部網(wǎng)絡)及測試客戶端。設置IP地址:TMG外部網(wǎng)卡為192.168.1.10(模擬公網(wǎng)),內(nèi)部網(wǎng)卡為10.0.0.1;Web服務器為10.0.0.2;客戶端為10.0.0.3。確保網(wǎng)絡連通性,可通過ping命令測試。

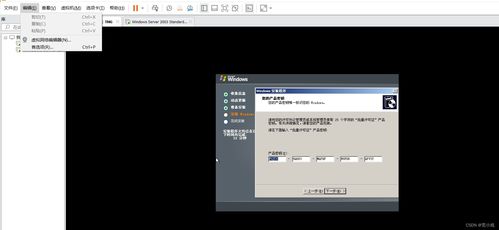

- TMG防火墻基礎配置:啟動TMG控制臺,完成網(wǎng)絡設置向?qū)Вx內(nèi)部和外部網(wǎng)絡。配置網(wǎng)絡規(guī)則,允許內(nèi)部到外部的通信。關鍵命令示例(通過TMG圖形界面操作,無命令行):

- 定義網(wǎng)絡:內(nèi)部網(wǎng)絡范圍設為10.0.0.0/24,外部網(wǎng)絡為“所有其他網(wǎng)絡”。

- 創(chuàng)建訪問規(guī)則:允許“內(nèi)部”到“外部”的HTTP、HTTPS流量。

- Web服務器發(fā)布配置:在TMG中創(chuàng)建“Web發(fā)布規(guī)則”,將內(nèi)部Web服務器發(fā)布到外部網(wǎng)絡。具體步驟:

- 選擇“發(fā)布網(wǎng)站”,指定內(nèi)部站點名稱為Web服務器IP(10.0.0.2)。

- 設置公共名稱(如www.example.com)和偵聽器(綁定到TMG外部IP 192.168.1.10)。

- 配置身份驗證和鏈接轉(zhuǎn)換,確保外部用戶可通過防火墻訪問Web服務。

- 安全策略驗證:創(chuàng)建防火墻策略限制訪問,例如僅允許特定IP的客戶端訪問Web服務器。在TMG中創(chuàng)建訪問規(guī)則:

- 源:客戶端IP(10.0.0.3),目標:Web服務器(10.0.0.2),協(xié)議:HTTP/HTTPS,操作:允許。

- 添加拒絕其他IP訪問的規(guī)則以增強安全性。

- Web服務器配置:在虛擬機上安裝IIS服務,創(chuàng)建測試網(wǎng)頁(如index.html),內(nèi)容為“安全設備管理實驗成功”。確保IIS綁定到10.0.0.2:80。

三、驗證結(jié)果與截圖

- 網(wǎng)絡連通性驗證:在客戶端執(zhí)行ping 10.0.0.2和ping 192.168.1.10,確認基礎網(wǎng)絡正常。截圖顯示成功響應。

- 防火墻策略驗證:在TMG控制臺查看規(guī)則狀態(tài),截圖顯示“Web發(fā)布規(guī)則”和訪問規(guī)則已啟用。

- Web訪問測試:從客戶端瀏覽器訪問http://192.168.1.10,成功顯示測試網(wǎng)頁內(nèi)容。截圖展示瀏覽器頁面和TMG日志中的允許記錄。

- 安全限制測試:嘗試從其他未授權IP訪問,TMG日志顯示拒絕記錄,截圖驗證訪問被阻止。

四、實驗

本實驗通過配置TMG防火墻和Web服務器,實踐了安全設備管理的核心流程,包括網(wǎng)絡拓撲設計、防火墻策略設置、服務發(fā)布及訪問控制。實驗成功實現(xiàn)了Web服務的安全發(fā)布,并通過驗證截圖證明配置有效性。這有助于理解計算機軟硬件及輔助設備零售環(huán)境中網(wǎng)絡安全設備的實際應用,提升設備部署與維護能力。報告電子版需包含上述步驟和截圖,以作為學習評估的依據(jù)。

如若轉(zhuǎn)載,請注明出處:http://www.vimagedesign.com/product/76.html

更新時間:2026-03-02 03:12:13